1.什么是加盐值?

为了加强MD5.加密算法的安全性(本身是不可逆的),因此添加了新的算法部分,即加盐值。加盐值是随机生成的一组字符串,可根据要求包括随机大小的字母、数字、字符和位数。不同加盐值产生的最终密文不同。

2.如何在代码中使用加盐值?

因为使用加盐值后的密码相当安全,即使你得到了其中一个salt与最终密文相比,破解也是一个耗费大量时间的过程,可以说只是一个简单的破解过程MD5的几倍,那么使用加盐值后的密文是如何产生的呢?

1).首先,我们得到的是明文hash值

2).计算获取MD5明文hash值

3).随机生成加盐值并插入加盐值

4).MD插入加盐值得hash

5).获得最终的密文

3.如何破解具有加盐值的密文?

因为像windowshash(未进行syskey加密),非加盐值MD5等可以通过大密码(如彩虹表)表进行对比解密,所以相对容易,而带盐值的密文要复杂得多,现在MD5表大概是260+G,如何加盐值有1万个可能,那么密码表应该是MD5size*一万人可以解密原始MD5表可以解密密码,一些网站也提供了相应的密码salt解密,但测试后效果不是很好,比如常规admin遗憾的是,888也没有解密,毕竟,MD5是不可逆的,随机值解密最终密码的可能性较低,至少与大多数人相比。

4.含加盐值MD5加密算法的应用

目前很多网站程序公司都加入了这个算法,比如常见的VBB论坛,discuz论坛等都被采用了,甚至是著名的Linux开源操作系统已经加入了这种加密模式。可以看出,这种算法在未来必将得到更多的应用。

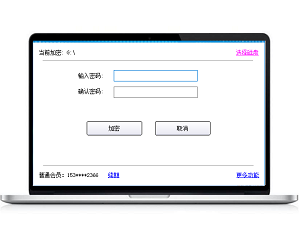

5.如何渗透带盐值的站点(实际案例)?

这个信息来自我最近的实际渗透,因为通过各种方式不能解密加盐值的密文,所以只能通过其他方式突破,想修改管理员密码操作,但网站是通过多个网站比较密码的形式,如站A和站B,如果我修改站A的密码,一旦比较站A和站A,B,然后会提示我不能登录,因为我只有一个车站的管理权限,所以很麻烦。首先,密文不能破解,但密码修改无效。那么我们该怎么办呢?以下是我在这里应用的方法:

1).修改adminuid没有启用的某个值

2).将注册用户修改为adminuid的值

重新登录并成功获得权限,因为站A中式的依据uid来分配权限的,也就是给某个权限的,uid管理员权限,如何轻松获得管理员权限。